В последние годы резко возросло количество вирусов на корпоративных узлах. Это связано преимущественно с распространением одного из новейших типов вирусов - макровирусов. В конце 1999 года количество макровирусов составляло две трети от общего числа компьютерных вирусов [КАВА99].

Эти вирусы являются особенно опасными по нескольким причинам.

1. Макровирусы являются независимыми от платформы. Почти все макровирусы заражают документы, созданные в редакторе Microsoft Word. Все аппаратные платформы и операционные системы, поддерживающие Word, подвержены заражению.

Макровирусы заражают не исполняемую часть кода, а документы. Боль шинство информации, содержащейся в компьютерной системе, находится в форме документов, а не в форме программ.

Макровирусы легко распространяются. Очень часто для этого применяется электронная почта.

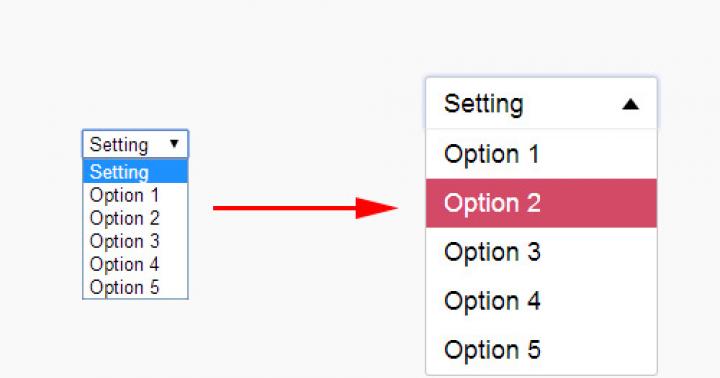

Макровирусы используют возможность применения макросов в Microsoft Word и других офисных приложениях, таких, как Microsoft Excel. Макрос является исполняемой программой, вставленной в электронный документ или файл другого типа. Обычно пользователи применяют макросы для автоматизации повторяющихся задач и сохранения времени, которое пришлось бы затратить на ввод текста и команд. Как правило, основой макроязыка служит разновидность языка программирования Basic. Пользователь может определить в макросе последовательность нажатий клавиш и настроить макрос так, чтобы он вызывался при нажатии функциональной клавиши или некоторой специальной комбинации клавиш на клавиатуре.

Возможность создания макровируса определяется наличием самозапускающихся макросов, т.е. таких макросов, которые вызываются сами по себе, без каких-либо явных действий со стороны пользователя. Обычно запуск таких макросов происходит при открытии файла, его закрытии или при запуске приложения. Макрос в процессе работы может копировать себя в другие документы, удалять файлы, а также причинять другой вред пользователям системы. В приложении Microsoft Word существуют самозапускающиеся макросы трех видов.

Автоматически выполняющийся (autoexecute). Если макрос в шаблоне "normal.dot" или в глобальном шаблоне, который хранится в каталоге инициализации (startup directory) приложения Word, имеет имя AutoExec, он всегда запускается при запуске Word.

Автомакрос (automacro). Автомакрос запускается в результате наступления определенного события. Таким событием может быть открытие или закры тие документа, создание нового документа или выход из приложения Word.

Командный макрос (command macro). Если имя макроса, имеющегося в глобальном файле макросов или вложенного в документ, совпадает с именем существующей команды Word, то при вызове этой команды запускается такой макрос (например, FileSave).

Общепринятый метод распространения макровирусов состоит в следующем. Автомакрос, или командный макрос, вкладывается в документ Word, который передается в систему с помощью электронной почты или копирования с дискеты. Спустя некоторое время после открытия документа начинает работать макрос. Он копирует сам себя в глобальный файл макросов. В начале следующего сеанса работы пользователя с приложением Word активизируется глобальный макрос. При запуске этого макроса он может размножаться и причинять вред.

Следующие один за другим выпуски приложения Word обеспечивают все более надежную защиту от макровирусов. Например, фирма Microsoft предлагает устанавливаемый по желанию инструмент Macro Virus Protection, который выявляет подозрительные файлы в формате Word и предупреждает клиента о потенциальном риске, возникающем при открытии файлов с макросами. Другие производители антивирусных программных продуктов также имеют в своем арсенале инструменты для выявления и устранения макровирусов. В борьбе с макровирусами происходит такая же "гонка вооружений", как и в отношении вирусов других типов.

Конечно, помнить каждую из них "в лицо" - невозможная, да и ненужная задача. Однако о некоторых все же стоит знать побольше по причине их опасности и широкой распространенности. В данном материале мы разберем, что это - макровирусы. А также почему важно адекватно оценивать их угрозу.

Макровирусы - это...

Первая половина названия вредоносного элемента произошла от слова "макрос". Это интегрированная составляющая документа MS Word или Excel, написанная на языке VBA. Макрос обладает довольно широкими возможностями: может отформатировать винчестер, удалить файлы, скопировать из хранящейся на ПК информации конфиденциальные данные и отправить их через электронный почтовый ящик. Отсюда выходит большая опасность поражения такого элемента.

Макровирус - это программа, написанная на макроязыке для дальнейшего встраивания в ряд систем обработки и текстовые программы и редакторы, софт по работе с таблицами и т. д. Размножение вредоносных элементов происходит за счет возможностей макроязыков. Поэтому они довольно легко переносятся из документа в документ, от одного компьютера к другому. Какие файлы заражают макровирусы чаще всего? В основном это документы Word, Excel.

Как происходит распространение?

Заражение ПК случается довольно просто. Вам достаточно открыть или закрыть пораженный макровирусом файл на компьютере. Вредоносные элементы при этом перехватывают стандартные А далее они начинают заражать все подобные файлы, к которым вы обращаетесь на своем устройстве.

Макровирусы - это еще и резидентные вредоносные элементы. То есть они активны не только в момент открытия/закрытия документа, но и на протяжении всей работы текстовой, графической или табличной программы! А некоторые из них способны даже оставаться в оперативной памяти компьютера вплоть до его выключения.

Надо отметить и чрезвычайную легкость их создания: злоумышленнику достаточно открыть "Ворд", зайти в "Сервис", после чего в "Макросы". Далее он выбирает редактор Visual Basic, где уже может писать вредоносную программу на языке VBA.

Принцип работы вируса

При реализации той или иной команды Word ищет и выполняет соответствующие макросы:

- Сохранение документа - FileSave.

- Вывод на печать - FilePrint.

- Открытие текстового файла - AutoOpen.

- Закрытие документа - AutoClose.

- Запуск самой программы - AutoExec.

- Создание нового файла - AutoNew и проч.

Подобные макросы, но с иными названиями используются и приложением Excel.

Чтобы поразить вордовский файл, вредоносная программа пользуется одним из данных приемов:

- Макровирус уже содержит в себе автомакрос.

- Поражение системы начинается, когда вы ставите на выполнение задачу, предусмотренную разработчиком вируса.

- Происходит переопределение одного из стандартных макросов. Обычно последний ассоциирован с каким-то пунктом меню "Ворда".

- Нажимая на определенную клавишу или их комбинацию, вы, сами того не ведая, запускаете в действие вредоносный автомакрос. А он уже начинает свою "работу".

Макровирусы заражают файлы таковым образом:

- Вы открываете пораженный текстовый документ.

- Происходит копирование кода вируса в глобальные макросы документа.

- Последние, уже зараженные, при закрытии файла автоматически записываются в dot-документ (шаблон под названием Normal.dot).

- Далее дело за переопределением вирусом стандартных макросов. Это помогает ему перехватывать команды работы с электронными документами.

- Когда данные макросы вызываются вами, заражается файл, над которым вы работаете.

Теперь определимся, как установить наличие на компьютере этих вредоносных элементов.

Обнаружение макровирусов

Файловые вирусы в текстах и таблицах возможно определить следующим образом:

- Не получается записать документ на иной диск или каталог через "Сохранить как..."

- Невозможность сохранения файла в другом формате (проверяется через команду "Сохранить как...").

- Не выходит сохранить в файле внесенные вами изменения.

- Вкладка "Уровень безопасности" становится недоступной. Найти ее можно по пути: "Сервис" - "Макрос" - "Безопасность".

- При работе с документом может появляться системное сообщение, свидетельствующее об ошибке.

- Файл по-иному странно себя "ведет".

- Если вы вызовите щелчком правой клавиши мышки контекстное меню подозреваемого документа и нажмете на "Свойства", то в разделах вкладки "Сводка" разработчиком вредоносной программы будет указана рандомная информация или же просто набор символов.

Устранение проблемы

Любую беду проще всего, конечно, предотвратить. В данном случае на вашем компьютере должен стоять современный антивирус с постоянно обновляющейся базой угроз. Многие такие программы имеют монитор, загруженный в оперативную память. Он определяет зараженные файлы уже на попытке их открытия. Антивирус старается прежде всего вылечить такой документ, при неуспешности (что случается очень редко) блокирует доступ к нему.

Если же вы обнаружили угрозу на незащищенном компьютере, то необходимо скачать антивирус или соответствующую утилиту, которая обнаружит, обезвредит или удалит зараженный файл. Важно также проявлять бдительность и самим: не открывать документы из неизвестных вам источников или же, в крайнем случае, перед этим сканировать их на наличие вредоносных элементов.

Макровирусы - угроза, распространяющаяся через текстовые и табличные файлы. Ее сегодня легко обнаружить и устранить, что при этом не умаляет опасности и вреда, приносимых этой вредоносной программой.

Макро-вирусы (macro viruses) являются программами на языках (макроязыках), встроенных в некоторые системы обработки данных (текстовые редакторы, электронные таблицы и т.д.), а также на скрипт-языках, таких как VBA (Visual Basic for Applications), JS (Java Script). Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие. Наибольшее распространение получили макро-вирусы для Microsoft Office. Существуют также макро-вирусы, заражающие документы Ami Pro и базы данных. Для существования вирусов в конкретной системе (редакторе) необходимо наличие встроенного в систему макроязыка с возможностями:

1. привязки программы на макроязыке к конкретному файлу;

2. копирования макропрограмм из одного файла в другой;

3. возможность получения управления макропрограммой без вмешательства пользователя (автоматические или стандартные макросы).

Данным условиям удовлетворяют редакторы Microsoft Word, Office и AmiPro, а также электронная таблица Excel и база данных Microsoft Access. Эти системы содержат в себе макроязыки: Word - Word Basic; Excel, Access - VBA. При этом:

1. макропрограммы привязаны к конкретному файлу (AmiPro) или находятся внутри файла (Word, Excel, Access);

2. макроязык позволяет копировать файлы (AmiPro) или перемещать макропрограммы в служебные файлы системы и редактируемые файлы (Word, Excel);

3. при работе с файлом при определенных условиях (открытие, закрытие и т.д.) вызываются макропрограммы (если таковые есть), которые определены специальным образом (AmiPro) или имеют стандартные имена (Word, Excel).

Данная особенность макроязыков предназначена для автоматической обработки данных в больших организациях или в глобальных сетях и позволяет организовать так называемый "автоматизированный документооборот". С другой стороны, возможности макроязыков таких систем позволяют вирусу переносить свой код в другие файлы, и таким образом заражать их. Вирусы получают управление при открытии или закрытии зараженного файла, перехватывают стандартные файловые функции и затем заражают файлы, к которым каким-либо образом идет обращение. По аналогии с MS-DOS можно сказать, что большинство макро-вирусов являются резидентными: они активны не только в момент открытия/закрытия файла, но до тех пор, пока активен сам редактор.

Word/Excel/Office-вирусы: общие сведения

Физическое расположение вируса внутри файла зависит от его формата, который в случае продуктов Microsoft чрезвычайно сложен - каждый файл-документ Word, таблица Excel представляют собой последовательность блоков данных (каждый из которых также имеет свой формат), объединенных между собой при помощи большого количества служебных данных. Этот формат носит название OLE2 - Object Linking and Embedding.

Структура файлов Word, Excel и Office (OLE2) напоминает усложненную файловую систему дисков: "корневой каталог" файла-документа или таблицы указывает на основные подкаталоги различных блоков данных, несколько таблиц FAT содержат информацию о расположении блоков данных в документе и т.д. Более того, система Office Binder, поддерживающая стандарты Word и Excel позволяет создавать файлы, одновременно содержащие один или несколько документов в формате Word и одну или несколько таблиц в формате Excel. При этом Word-вирусы способны поражать Word-документы, а Excel-вирусы - Excel-таблицы, и все это возможно в пределах одного дискового файла. То же справедливо и для Office. Большинство известных вирусов для Word несовместимы с национальными (в том числе с русской) версиями Word, или наоборот - рассчитаны только на локализованные версии Word и не работают под английской версией. Однако вирус в документе все равно остается активным и может заражать другие компьютеры с установленной на них соответствующей версией Word. Вирусы для Word могут заражать компьютеры любого класса. Заражение возможно в том случае, если на данном компьютере установлен текстовый редактор, полностью совместимый с Microsoft Word версии 6 или 7 или выше (например, MS Word for Macintosh).

То же справедливо для Excel и Office. Следует также отметить, что сложность форматов документов Word, таблиц Excel и особенно Office имеет следующую особенность: в файлах-документах и таблицах присутствуют "лишние" блоки данных, т.е. данные, которые никак не связаны с редактируемым текстом или таблицами, либо являются случайно оказавшимися там копиями прочих данных файла. Причиной возникновения таких блоков данных является кластерная организация данных в OLE2-документах и таблицах - даже если введен всего один символ текста, то под него выделяется один или даже несколько кластеров данных. При сохранении документов и таблиц в кластерах, не заполненных "полезными" данными, остается "мусор", который попадает в файл вместе с прочими данными. Количество "мусора" в файлах может быть уменьшено отменой пункта настройки Word/Excel "Allow Fast Save", однако это лишь уменьшает общее количество "мусора", но не убирает его полностью. Следствием этого является тот факт, что при редактировании документа его размер изменяется вне зависимости от производимых с ним действий - при добавлении нового текста размер файла может уменьшиться, а при удалении части текста - увеличиться.

То же и с макро-вирусами: при заражении файла его размер может уменьшиться, увеличиться или остаться неизменным. Следует также отметить тот факт, что некоторые версии OLE2.DLL содержат небольшой недочет, в результате которого при работе с документами Word, Excel и особенно Office в блоки "мусора" могут попасть случайные данные с диска, включая конфиденциальные (удаленные файлы, каталоги и т.д.). В эти блоки могут попасть также команды вируса. В результате после лечения зараженных документов активный код вируса удаляется из файла, но в блоках "мусора" могут остаться часть его команд. Такие следы присутствия вируса иногда видимы при помощи текстовых редакторов и даже могут вызвать реакцию некоторых антивирусных программ. Однако эти остатки вируса совершенно безвредны: Word и Excel не обращают на них никакого внимания.

Word/Excel/Office-вирусы: принципы работы

При работе с документом Word версий 6 и 7 или выше выполняет различные действия: открывает документ, сохраняет, печатает, закрывает и т.д. При этом Word ищет и выполняет соответствующие "встроенные макросы" - при сохранении файла по команде File/Save вызывается макрос FileSave, при сохранении по команде File/SaveAs - FileSaveAs, при печати документов - FilePrint и т.д., если, конечно, таковые макросы определены. Существует также несколько "авто-макросов", автоматически вызываемые при различных условиях. Например, при открытии документа Word проверяет его на наличие макроса AutoOpen. Если такой макрос присутствует, то Word выполняет его. При закрытии документа Word выполняет макрос AutoClose, при запуске Word вызывается макрос AutoExec, при завершении работы - AutoExit, при создании нового документа - AutoNew.

Похожие механизмы (но с другими именами макросов и функций) используются и в Excel/Office, в которых роль авто- и встроенных макросов выполняют авто- и встроенные функции, присутствующие в каком-либо макросе или макросах, причем в одном макросе могут присутствовать несколько встроенных и авто-функций. Автоматически (т.е. без участия пользователя) выполняются также макросы/функции, ассоциированные с какой-либо клавишей либо моментом времени или датой, т.е. Word/Excel вызывают макрос/функцию при нажатии на какую-либо конкретную клавишу (или комбинацию клавиш) либо при достижении какого-либо момента времени. В Office возможности по перехвату событий несколько расширены, но принцип используется тот же.

Макро-вирусы, поражающие файлы Word, Excel или Office как правило пользуются одним из трех перечисленных выше приемов - в вирусе либо присутствует авто-макрос (авто-функция), либо переопределен один из стандартных системных макросов (ассоциированный с каким-либо пунктом меню), либо макрос вируса вызывается автоматически при нажатии на какую-либо клавишу или комбинацию клавиш. Существуют также полу-вирусы, которые не используют всех этих приемов и размножаются, только когда пользователь самостоятельно запускает их на выполнение. Таким образом, если документ заражен, при открытии документа Word вызывает зараженный автоматический макрос AutoOpen (или AutoClose при закрытии документа) и, таким образом, запускает код вируса, если это не запрещено системной переменной DisableAutoMacros. Если вирус содержит макросы со стандартными именами, они получают управление при вызове соответствующего пункта меню (File/Open, File/Close, File/SaveAs). Если же переопределен какой-либо символ клавиатуры, то вирус активизируется только после нажатия на соответствующую клавишу.

Большинство макро-вирусов содержат все свои функции в виде стандартных макросов Word/Excel/Office. Существуют, однако, вирусы, использующие приемы скрытия своего кода и хранящие свой код в виде не макросов. Известно три подобных приема, все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой (иногда - полиморфный) макрос-загрузчик вируса, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает (чтобы скрыть следы присутствия вируса). Основной код таких вирусов присутствует либо в самом макросе вируса в виде текстовых строк (иногда - зашифрованных), либо хранится в области переменных документа или в области Auto-text.

Алгоритм работы Word макро-вирусов

Большинство известных Word-вирусов при запуске переносят свой код (макросы) в область глобальных макросов документа ("общие" макросы), для этого они используют команды копирования макросов MacroCopy, Organizer.Copy либо при помощи редактора макросов - вирус вызывает его, создает новый макрос, вставляет в него свой код, который и сохраняет в документе. При выходе из Word глобальные макросы (включая макросы вируса) автоматически записываются в DOT-файл глобальных макросов (обычно таким файлом является NORMAL.DOT). Таким образом, при следующем запуске редактора MS-Word вирус активизируется в тот момент, когда WinWord грузит глобальные макросы, т.е. сразу. Затем вирус переопределяет (или уже содержит в себе) один или несколько стандартных макросов (например, FileOpen, FileSave, FileSaveAs, FilePrint) и перехватывает, таким образом, команды работы с файлами. При вызове этих команд вирус заражает файл, к которому идет обращение. Для этого вирус конвертирует файл в формат Template (что делает невозможной дальнейшие изменения формата файла, т.е. конвертирование в какой-либо не Template формат) и записывает в файл свои макросы, включая Auto-макрос. Таким образом, если вирус перехватывает макрос FileSaveAs, то заражается каждый DOC-файл, сохраняемый через перехваченный вирусом макрос. Если перехвачен макрос FileOpen, то вирус записывается в файл при его считывании с диска.

Второй способ внедрения вируса в систему используется значительно реже - он базируется на так называемых "Add-in" файлах, т.е. файлах, являющихся служебными дополнениями к Word. В этом случае NORMAL.DOT не изменяется, а Word при запуске загружает макросы вируса из файла (или файлов), определенного как "Add-in". Этот способ практически полностью повторяет заражение глобальных макросов за тем исключением, что макросы вируса хранятся не в NORMAL.DOT, а в каком-либо другом файле. Возможно также внедрения вируса в файлы, расположенные в каталоге STARTUP, - Word автоматически подгружает файлы-темплейты из этого каталога, но такие вирусы пока не встречались. Рассмотренные выше способы внедрения в систему представляют собой некоторый аналог резидентных DOS-вирусов. Аналогом нерезидентности являются макро-вирусы, которые не переносят свой код в область системных макросов - для заражения других файлов-документов они либо ищут их при помощи встроенных в Word функций работы с файлами, либо обращаются к списку последних редактированных файлов (Recently used file list). Затем такие вирусы открывают документ, заражают его и закрывают.

Алгоритм работы Excel макро-вирусов

Методы размножения Excel-вирусов в целом аналогичны методам Word-вирусов. Различия заключаются в командах копирования макросов (например, Sheets.Copy) и в отсутствии NORMAL.DOT - его функцию (в вирусном смысле) выполняют файлы в STARTUP-каталоге Excel. Следует отметить, что существует два возможных варианта расположения кода макро-вирусов в таблицах Excel. Подавляющее большинство таких вирусов записывают свой код в формате VBA (Visual Basic for Applications), однако существуют вирусы, хранящие свой код в старом формате Excel версии 4.0. Такие вирусы по своей сути ничем не отличаются от VBA-вирусов, за исключением отличий в формате расположения кодов вируса в таблицах Excel. Несмотря на то, что в новых версиях Excel (начиная с версии 5) используются более совершенные технологии, возможность исполнения макросов старых версий Excel была оставлена для поддержания совместимости. По этой причине все макросы, написанные в формате Excel 4, вполне работоспособны во всех последующих версиях, несмотря на то, что Microsoft не рекомендует использовать их и не включает необходимую документацию в комплект поставки Excel.

Алгоритм работы вирусов для Access

Поскольку Access является частью пакета Office Pro, то вирусы для Access представляют собой такие же макросы на языке Visual Basic, как и прочие вирусы, заражающие приложения Office. Однако в данном случае вместо авто-макросов в системе присутствуют автоматические скрипты, которые вызываются системой при различных событиях (например, Autoexec). Данные скрипты затем могут вызывать различные макропрограммы. Таким образом, при заражении баз данных Access вирусу необходимо заменить какой-либо авто-скрипт и скопировать в заражаемую базу свои макросы. Заражение скриптов без дополнительных макросов не представляется возможным, поскольку язык скриптов достаточно примитивен и не содержит необходимых для этого функций.

Следует отметить, что в терминах Access скрипты называются макросами (macro), а макросы - модулями (module), однако в дальнейшем будет использоваться унифицированная терминология - скрипты и макросы. Лечение баз данных Access является более сложной задачей, чем удаление прочих макро-вирусов, поскольку в случае Access необходимо обезвредить не только вирусные макросы, но и авто-скрипты. А так так значительная часть работы Access возложена как раз на скрипты и макросы, то некорректное удаление или деактивация какого-либо элемента может привести к невозможности операций с базой данных. То же справедливо и для вирусов - некорректное замещение авто-скриптов может привести к потере данных, хранящихся в базе.

AmiPro-вирусы

При работе с каким-либо документом редактор AmiPro создает два файла - непосредственно текст документа (с расширением имени SAM) и дополнительный файл, содержащий макросы документа и, возможно, прочую информацию (расширение имени - SMM). Формат обоих файлов достаточно прост - они представляют собой обычный текстовый файл, в котором как редактируемый текст, так и команды управления присутствуют в виде обычных текстовых строк. Документу можно поставить в соответствие какой-либо макрос из SMM-файла (команда AssignMacroToFile). Этот макрос является аналогом AutoOpen и AutoClose в MS Word и вызывается редактором AmiPro при открытии или закрытии файла. Видимо, в AmiPro отсутствует возможность помещать макросы в "общую" область, поэтому вирусы для AmiPro могут заразить систему только при открытии зараженного файла, но не при загрузке системы, как это происходит с MS-Word после заражения файла NORMAL.DOT. Как и MS Word, AmiPro позволяет переопределять системные макросы (например, SaveAs, Save) командой ChangeMenuAction. При вызове переопределенных функций (команд меню) управление получают зараженные макросы, т.е. код вируса.

Стелс вирусы

Представители этого класса используют различные средства для маскировки своего присутствия в системе. Обычно это достигается путём перехвата ряда системных функций, ответственных за работу с файлами. "Стелс"- технологии делают невозможным обнаружение вируса без специального инструментария. Вирус маскирует и приращение длины поражённого объекта (файла), и своё тело в нём, "подставляя" вместо себя "здоровую" часть файла.

В ходе проверки компьютера антивирусные программы считывают данные - файлы и системные области - с жестких дисков и дискет, пользуясь средствами операционной системы и BIOS. Стелс - вирусы, или вирусы-невидимки, после запуска оставляют в оперативной памяти компьютера специальные модули, перехватывающие обращение программ к дисковой подсистеме компьютера. Если такой модуль обнаруживает, что программа пользователя пытается прочитать зараженный файл или системную область диска, он на ходу подменяет читаемые данные и таким образом остается незамеченным, обманывая антивирусные программы.

Также стелс - вирусы могут прятаться в виде потоков в системных и других процессах, что также значительно затрудняет их выявление. Такие стелс вирусы невозможно даже увидеть в списке всех запущенных, в данный момент, в системе процессов.

Есть простой способ отключить механизм маскировки Стелс - вирусов. Достаточно загрузить компьютер с незараженной системной дискеты и проверить компьютер антивирусной программой, не запуская программ с диска компьютера (они могут оказаться зараженными). В этом случае вирус не сможет получить управление и установить в оперативной памяти резидентный модуль, реализующий стелс - алгоритм, антивирус прочитает информацию, действительно записанную на диске, и легко обнаружит "бациллу".

Большинство антивирусных программ противодействует попыткам стелс - вирусов остаться незамеченными, но, чтобы не оставить им ни единого шанса, перед проверкой компьютера антивирусной программой компьютер следует загружать с дискеты, на которую следует записать и антивирусные программы. Многие антивирусы настолько успешно противостоят стелс - вирусам, что обнаруживают их при попытке замаскироваться. Такие программы считывают проверяемые файлы программ с диска, пользуясь для этого несколькими различными методами - например, с помощью операционной системы и через BIOS: если обнаруживаются несовпадения, то делается вывод, что в оперативной памяти, вероятно, находится стелс - вирус.

Полиморфные вирусы

К полиморфным вирусам относятся те из них, детектирование которых невозможно (или крайне затруднительно) осуществить при помощи так называемых вирусных сигнатур - участков постоянного кода, специфичных для конкретного вируса. Достигается это двумя основными способами - шифрованием основного кода вируса с непостоянным ключом и случайным набором команд расшифровщика или изменением самого выполняемого кода вируса. Существуют также другие, достаточно экзотические примеры полиморфизма - DOS-вирус "Bomber", например, незашифрован, однако последовательность команд, которая передает управление коду вируса, является полностью полиморфной.

Полиморфизм различной степени сложности встречается в вирусах всех типов - от загрузочных и файловых DOS-вирусов до Windows-вирусов и даже макро-вирусов.

Большинство вопросов связано с термином "полиморфный вирус". Этот вид компьютерных вирусов представляется на сегодняшний день наиболее опасным.

Полиморфные вирусы - вирусы, модифицирующие свой код в зараженных программах таким образом, что два экземпляра одного и того же вируса могут не совпадать ни в одном бите.

Такие вирусы не только шифруют свой код, используя различные пути шифрования, но и содержат код генерации шифровщика и расшифровщика, что отличает их от обычных шифровальных вирусов, которые также могут шифровать участки своего кода, но имеют при этом постоянный код шифровальщика и расшифровщика.

Полиморфные вирусы - это вирусы с самомодифицирующимися расшифровщиками. Цель такого шифрования: имея зараженный и оригинальный файлы вы все равно не сможете проанализировать его код с помощью обычного дизассемблирования. Этот код зашифрован и представляет собой бессмысленный набор команд. Расшифровка производится самим вирусом уже непосредственно во время выполнения. При этом возможны варианты: он может расшифровать себя всего сразу, а может выполнить такую расшифровку "по ходу дела", может вновь шифровать уже отработавшие участки. Все это делается ради затруднения анализа кода вируса.

Полиморфные расшифровщики

Полиморфные вирусы используют сложные алгоритмы для генерации кода своих расшифровщиков: инструкции (или их эквиваленты) переставляются местами от заражения к заражению, разбавляются ничего не меняющими командами типа NOP, STI, CLI, STC, CLC, DEC неиспользуемый регистр, XCHG неиспользуемые регистры и т.д.

Полноценные же полиморфные вирусы используют еще более сложные алгоритмы, в результате работы которых в расшифровщике вируса могут встретиться операции SUB, ADD, XOR, ROR, ROL и другие в произвольном количестве и порядке. Загрузка и изменение ключей и других параметров шифровки производится также произвольным набором операций, в котором могут встретиться практически все инструкции процессора Intel (ADD, SUB, TEST, XOR, OR, SHR, SHL, ROR, MOV, XCHG, JNZ, PUSH, POP ...) со всеми возможными режимами адресации. Появляются также полиморфик-вирусы, расшифровщик которых использует инструкции вплоть до Intel386, а летом 1997 года обнаружен 32-битный полиморфик-вирус, заражающий EXE-файлы Windows95. Сейчас уже есть полиморфные вирусы, которые также могут использовать различные команды современных процессоров.

В результате в начале файла, зараженного подобным вирусом, идет набор бессмысленных на первый взгляд инструкций, причем некоторые комбинации, которые вполне работоспособны, не берутся фирменными дизассемблерами (например, сочетание CS:CS: или CS:NOP). И среди этой "каши" из команд и данных изредка проскальзывают MOV, XOR, LOOP, JMP - инструкции, которые действительно являются "рабочими".

Уровни полиморфизма

Существует деление полиморфных вирусов на уровни в зависимости от сложности кода, который встречается в расшифровщиках этих вирусов. Такое деление впервые предложил д-р. Алан Соломон, через некоторое время Весселин Бончев расширил его.

Уровень 1: вирусы, которые имеют некоторый набор расшифровщиков с постоянным кодом и при заражении выбирают один из них. Такие вирусы являются "полу - полиморфными" и носят также название "олигоморфные" (oligomorphic). Примеры: "Cheeba", "Slovakia", "Whale".

Уровень 2: расшифровщик вируса содержит одну или несколько постоянных инструкций, основная же его часть непостоянна.

Уровень 3: расшифровщик содержит неиспользуемые инструкции - "мусор" типа NOP, CLI, STI и т.д.

Уровень 4: в расшифровщике используются взаимозаменяемые инструкции и изменение порядка следование (перемешивание) инструкций. Алгоритм расшифрования при этом не изменяется.

Уровень 5: используются все перечисленные выше приемы, алгоритм расшифрования непостоянен, возможно повторное шифрование кода вируса и даже частичное шифрование самого кода расшифровщика.

Уровень 6: permutating-вирусы. Изменению подлежит основной код вируса - он делится на блоки, которые при заражении переставляются в произвольном порядке. Вирус при этом остается работоспособным. Подобные вирусы могут быть незашифрованны.

Приведенное выше деление не свободно от недостатков, поскольку производится по единственному критерию - возможность детектировать вирус по коду расшифровщика при помощи стандартного приема вирусных масок:

Уровень 1: для детектирования вируса достаточно иметь несколько масок

Уровень 2: детектирование по маске с использованием "wildcards"

Уровень 3: детектирование по маске после удаления инструкций-"мусора"

Уровень 4: маска содержит несколько вариантов возможного кода, т.е. становится алгоритмической

Уровень 5: невозможность детектирования вируса по маске

Недостаточность такого деления продемонстрирована в вирусе 3-го уровня полиморфичности, который так и называется - "Level3". Этот вирус, являясь одним из наиболее сложных полиморфик-вирусов, по приведенному выше делению попадает в Уровень 3, поскольку имеет постоянный алгоритм расшафровки, перед которым стоит большое количество команд-"мусора". Однако в этом вирусе алгоритм генерирования "мусора" доведен до совершенства: в коде расшифровщика могут встретиться практически все инструкции процессора i8086.

Если произвести деление на уровни с точки зрения антивирусов, использующих системы автоматической расшифровки кода вируса (эмуляторы), то деление на уровни будет зависеть от сложности эмуляции кода вируса. Возможно детектирование вируса и другими приемами, например, расшифровка при помощи элементарных математических законов и т.д.

Поэтому мне кажется более объективным деление, в котором помимо критерия вирусных масок участвуют и другие параметры:

Степень сложности полиморфик-кода (процент от всех инструкций процессора, которые могут встретиться в коде расшифровщика)

Использование анти-эмуляторных приемов

Постоянство алгоритма расшифровщика

Постоянство длины расшифровщика

Изменение выполняемого кода

Наиболее часто подобный способ полиморфизма используется макро-вирусами, которые при создании своих новых копий случайным образом меняют имена своих переменных, вставляют пустые строки или меняют свой код каким-либо иным способом. Таким образом, алгоритм работы вируса остается без изменений, но код вируса практически полностью меняется от заражения к заражению.

Реже этот способ применяется сложными загрузочными вирусами. Такие вирусы внедряют в загрузочные сектора лишь достаточно короткую процедуру, которая считывает с диска основной код вируса и передает на него управление. Код этой процедуры выбирается из нескольких различных вариантов (которые также могут быть разбавлены "пустыми" командами), команды переставляются между собой и т.д.

Еще реже этот прием встречается у файловых вирусов - ведь им приходится полностью менять свой код, а для этого требуются достаточно сложные алгоритмы. На сегодняшний день известны всего два таких вируса, один из которых ("Ply") случайным образом перемещает свои команды по своему телу и заменяет их на команды JMP или CALL. Другой вирус ("TMC") использует более сложный способ - каждый раз при заражении вирус меняет местами блоки своего кода и данных, вставляет "мусор", в своих ассемблерных инструкциях устанавливает новые значения офсетов на данные, меняет константы и т.д. В результате, хотя вирус и не шифрует свой код, он является полиморфным вирусом - в коде не присутствует постоянного набора команд. Более того, при создании своих новых копий вирус меняет свою длину.

Вирусы по виду деструктивных действий

По виду деструктивных действий вирусы можно разделить на три группы:

Информационные вирусы (вирусы первого поколения)

Так называемые вирусы первого поколения - это все ныне существующие вирусы, действия которых направлены на уничтожение, модификацию или хищение информации.

Аппаратные вирусы (вирусы второго поколения)

Данный вид вирусов способен вывести из строя аппаратную часть компьютера. Например, стереть BIOS или испортить его, нарушить логическую структуру жесткого фиска таким образом, что восстановить её будет возможным только низкоуровневым форматированием (и то не всегда). Единственным представителем данного вида является самый опасный из всех, когда-либо существовавших, вирус Win95.CIH "Чернобль". В свое время этот вирус вывел из строя миллионы компьютеров. Он стирал программу из BIOS, тем самым, выводя из строя компьютер, а та же уничтожал всю информацию с жесткого диска так, что восстановить её было практически невозможно.

В настоящее время "диких" аппаратных вирусов не обнаружено. Но уже сейчас специалисты прогнозируют появление новых подобного рода вирусов, которые смогут поражать BIOS. Защитой от таких вирусов планируется сделать на каждой материнской плате специальные джамперы, которые будут блокировать запись в BIOS.

Психотропные вирусы (вирусы третьего поколения)

Эти вирусы способны убить человека, воздействуя на него через монитор или колонки компьютера. Воспроизводя определенные звуки, заданной частоты или определенное мерцание различных цветов на экране, психотропные вирусы способны вызвать эпилептический приступ (у людей склонных к этому), либо остановку сердца, кровоизлияние в мозг.

К счастью на сегодняшний день о реальном существовании таких вирусов не известно. Многие специалисты ставят под сомнение вообще существование подобного вида вирусов. Но одно сказать можно точно. Давно уже изобретены психотропные технологии по воздействию на человека через звук или изображение (не путать с 25 кадром). Эпилептический приступ вызвать у человека склонного к этому очень просто. Несколько лет назад в некоторых СМИ разгорелась шумиха по поводу появления нового вируса под названием "666". Этот вирус после каждых 24 кадров выдает на экран специальную цветовую комбинацию, способную изменить жизнедеятельность зрителя. В результате человека охватывает гипнотический транс, мозг теряет контроль над работой организма, что может привести к болезненному состоянию, смене режима работы сердца, артериального давления и т.п. Но цветовые комбинации сегодня не являются запрещенными законодательством. Поэтому они могут появляться на экранах вполне легально, хотя результаты их воздействия могут быть катастрофическими для всех нас.

Примером подобного воздействия может служить мультфильм "Покемоны", после показа одной из серий в Японии, сотни детей попали в больницы с жуткой головной болью, кровоизлиянием в мозг. Некоторые из них скончались. В мультфильме были кадры с яркой генерацией определенной палитры цветов, как правило, это красные вспышки на черном фоне в определенной последовательности. После этого инцидента данный мультфильм к показу в Японии был ЗАПРЕЩЕН.

Можно привести еще один пример. Все наверняка помнят, что творилось в Москве после трансляции матча нашей сборной по футболу со сборной Японии (если не ошибаюсь). А ведь на большом экране был все лишь продемонстрирован ролик, как человек с битой крошил машину. Это также является психотропным воздействием, видя ролик "люди" начали уничтожать на своем пути все и вся.

Материалы и данные были взяты с ресурсов:

http://www.stopinfection.narod.ru

http://hackers100.narod.ru

http://broxer.narod.ru

http://www.viruslist.com

http://logic-bratsk.ru

http://www.offt.ru

http://www.almanet.info

- Для комментирования войдите или зарегистрируйтесь

В частности, о тех представителях этого многочисленного семейства, которые поражают документы Word .

Характерными признаками присутствия являются:

1) невозможность сохранения заражённого документа Word в другой формат (по команде Сохранить как …);

2) невозможность записи документа в другой каталог или на другой диск командой Сохранить как …;

3) невозможность сохранения внесённых изменений в документ (команда Сохранить );

4) недоступность вкладки Уровень безопасности (меню Сервис – Макрос – Безопасность …);

5) так как многие вирусы написаны с ошибками (или некорректно работают в различных версиях пакета Microsoft Office ), то возможно появление соответствующих сообщений с кодом ошибки;

6) другие «странности» в поведении документов Word ;

7) зачастую можно обнаружить визуально. Дело в том, что большинство вирусописателей отличаются тщеславием: в свойствах файла Word (окно Свойства вызывается по щелчку правой кнопки – выбрать из Свойства ) на вкладке Сводка заполняют поля ввода (Название , Тема , Автор , Категория , Ключевые слова и

Компьютерным вирусом называется программа, которая обладает способностью создавать свои копии, и внедрять их в различные объекты и ресурсы компьютерных систем, сетей и т.д. без ведома пользователя. При этом копии сохраняют способность дальнейшего распространения.

Заражение программы, как правило, выполняется таким образом, чтобы вирус получил управление раньше самой программы. Для этого он либо встраивается в начало программы, либо имплантируется в ее тело так, что первой командой зараженной программы является безусловный переход на компьютерный вирус, текст которого заканчивается аналогичной командой безусловного перехода на команду вирусоносителя, бывшую первой до заражения. Получив управление, вирус выбирает следующий файл, заражает его, возможно, выполняет какие-либо другие действия, после чего отдает управление вирусоносителю.

Первичное заражение происходит в процессе наступления инфицированных программ из памяти одной машины в память другой, причем в качестве средства перемещения этих программ могут использоваться как носители информации (оптические диски, флэш-память и т.п.), так и каналы вычислительных сетей. Вирусы, использующие для размножения сетевые средства, сетевые протоколы, управляющие команды компьютерных сетей и электронной почты, принято называть сетевыми.

Цикл жизни вируса обычно включает следующие периоды: внедрение, инкубационный, репликации (саморазмножения) и проявления. В течение инкубационного периода вирус пассивен, что усложняет задачу его поиска и нейтрализации. На этапе проявления вирус выполняет свойственные ему целевые функции, например необратимую коррекцию информации в компьютере или на внешних носителях.

Физическая структура компьютерного вируса достаточно проста. Он состоит из головы и, возможно, хвоста. Под головой вируса понимается его компонента, получающая управление первой. Хвост – это часть вируса, расположенная в тексте зараженной программы отдельно от головы. Вирусы, состоящие из одной головы, называют несегментированными , тогда как вирусы, содержащие голову и хвост, — сегментированными .

Наиболее существенные признаки компьютерных вирусов позволяют провести следующую их классификацию.

Существует несколько подходов к классификации компьютерных вирусов по их характерным особенностям:

— по среде обитания вируса;

— по способу заражения;

— по деструктивным возможностям;

— по особенностям алгоритма работ.

По среде обитания вирусы подразделяются на:

Файловые вирусы — вирусы поражающие исполняемые файлы, написанные в различных форматах. Соответственно в зависимости от формата, в котором написана программа это будут EXE или COM вирусы.

Загрузочные вирусы — вирусы поражающие загрузочные сектора (Boot сектора) дисков или сектор содержащий системный загрузчик(Master Boot Record) винчестера.

Сетевые вирусы — вирусы, распространяющиеся в различных компьютерных сетях и системах.

Макро вирусы — вирусы поражающие файлы Microsoft Office

Flash вирусы — вирусы поражающие микросхемы FLASH памяти BIOS.

По способу заражения вирусы делятся на:

Резидентные вирусы — вирусы, которые при инфицировании компьютера оставляют свою резидентную часть в памяти. Они могут перехватывать прерывания операционной системы, а также обращения к инфицированным файлам со стороны программ и операционной системы. Эти вирусы могут оставаться активными вплоть до выключения или перезагрузки компьютера.

Нерезидентные вирусы — вирусы, не оставляющие своих резидентных частей в оперативной памяти компьютера. Некоторые вирусы оставляют в памяти некоторые свои фрагменты не способные к дальнейшему размножению такие вирусы считаются не резидентными.

По деструктивным возможностям вирусы подразделяются на:

Безвредные вирусы — это вирусы ни как не влияющие на работу компьютера за исключение, быть может, уменьшения свободного места на диске и объема оперативной памяти.

Неопасные вирусы — вирусы, которые проявляют себя в выводе различных графических, звуковых эффектов и прочих безвредных действий.

Опасные вирусы — это вирусы, которые могут привести к различным сбоям в работе компьютеров, а также их систем и сетей.

Очень опасные вирусы — это вирусы, приводящие к потере, уничтожению информации, потере работоспособности программ и системы в целом.

По особенностям алгоритма работы вирусы можно подразделить на:

Вирусы спутники(companion) — эти вирусы поражают EXE-файлы путем создания COM-файла двойника, и поэтому при запуске программы запустится, сначала COM-файл с вирусом, после выполнения своей работы вирус запустит EXE-файл. При таком способе заражения «инфицированная» программа не изменяется.

Вирусы «черви» (Worms) — вирусы, которые распространяются в компьютерных сетях. Они проникают в память компьютера из компьютерной сети, вычисляют адреса других компьютеров и пересылают на эти адреса свои копии. Иногда они оставляют временные файлы на компьютере но некоторые могут и не затрагивать ресурсы компьютера за исключением оперативной памяти и разумеется процессора.

«Стелс-вирусы» (вирусы-невидимки, stealth) — представляющие собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков подставляют вместо себя незараженные участки информации. Кроме этого, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы.

«Полиморфные» (самошифрующиеся или вирусы-призраки, polymorphic) — вирусы, достаточно трудно обнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфного вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика.

«Макро-вирусы» — вирусы этого семейства используют возможности макроязыков, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время наиболее распространены макро-вирусы, заражающие текстовые документы редактора Microsoft Word.

По режиму функционирования:

— резидентные вирусы (вирусы, которые после активизации постоянно находятся в оперативной памяти компьютера и контролируют доступ к его ресурсам);

— транзитные вирусы (вирусы, которые выполняются только в момент запуска зараженной программы).

По объекту внедрения:

— файловые вирусы (вирусы, заражающие файлы с программами);

— загрузочные вирусы (вирусы, заражающие программы, хранящиеся в системных областях дисков).

В свою очередь, файловые вирусы подразделяются на вирусы, заражающие:

— исполняемые файлы;

— командные файлы и файлы конфигурации;

— составляемые на макроязыках программирования, или файлы, содержащие макросы (макровирусы — разновидность компьютерных вирусов разработанных на макроязыках, встроенных в такие прикладные пакеты ПО, как Microsoft Office);

— файлы с драйверами устройств;

— файлы с библиотеками исходных, объектных, загрузочных и оверлейных модулей, библиотеками динамической компоновки и т.п.

Загрузочные вирусы подразделяются на вирусы, заражающие:

— системный загрузчик, расположенный в загрузочном секторе и логических дисков;

— внесистемный загрузчик, расположенный в загрузочном секторе жестких дисков.

По степени и способу маскировки:

— вирусы, не использующие средств маскировки;

— stealth-вирусы (вирусы, пытающиеся быть невидимыми на основе контроля доступа к зараженным элементам данных);

— вирусы-мутанты (MtE-вирусы, содержащие в себе алгоритмы шифрования, обеспечивающие различие разных копий вируса).

В свою очередь, MtE-вирусы делятся:

— на обычные вирусы-мутанты, в разных копиях которых различаются только зашифрованные тела, а дешифрованные тела вирусов совпадают;

— полиморфные вирусы, в разных копиях которых различаются не только зашифрованные тела, но и их дешифрованные тела.

Наиболее распространенные типы вирусов характеризуются следующими основными особенностями.

Файловый транзитный вирус целиком размещается в исполняемом файле, в связи, с чем он активизируется только в случае активизации вирусоносителя, а по выполнении необходимых действий возвращает управление самой программе. При этом выбор очередного файла для заражения осуществляется вирусом посредством поиска по каталогу.

Файловый резидентный вирус отличается от нерезидентного логической структурой и общим алгоритмом функционирования. Резидентный вирус состоит из так называемого инсталлятора и программ обработки прерываний. Инсталлятор получает управление при активизации вирусоносителя и инфицирует оперативную память путем размещения в ней управляющей части вируса и замены адресов в элементах вектора прерываний на адреса своих программ, обрабатывающих эти прерывания. На так называемой фазе слежения, следующей за описанной фазой инсталляции, при возникновении какого-либо прерывания управление получает соответствующая подпрограмма вируса. В связи с существенно более универсальной по сравнению с нерезидентными вирусами общей схемой функционирования резидентные вирусы могут реализовывать самые разные способы инфицирования.

Stealth-вирусы пользуются слабой защищенностью некоторых операционных систем и заменяют некоторые их компоненты (драйверы дисков, прерывания) таким образом, что вирус становится невидимым (прозрачным) для других программ.

Полиморфные вирусы содержат алгоритм порождения дешифрованных тел вирусов, непохожих друг на друга. При этом в алгоритмах дешифрования могут встречаться обращения практически ко всем командам процессора Intel и даже использоваться некоторые специфические особенности его реального режима функционирования.

Макровирусы распространяются под управлением прикладных программ, что делает их независимыми от операционной системы. Подавляющее число макровирусов функционирует под управлением текстового процессора Microsoft Word. В то же время известны макровирусы, работающие под управлением таких приложений, как Microsoft Excel, Lotus Ami Pro, Lotus 1-2-3, Lotus Notes, в операционных системах фирм Microsoft и Apple.

Сетевые вирусы , называемые также автономными репликативными программами, или, для краткости, репликаторами, используют для размножения средства сетевых операционных систем. Наиболее просто реализуется размножение в тех случаях, когда сетевыми протоколами возможно и в тех случаях, когда указанные протоколы ориентированы только на обмен сообщениями. Классическим примером реализации процесса электронной почты является репликатор Морриса. Текст репликатора передается от одной ЭВМ к другой как обычное сообщение, постепенно заполняющее буфер, выделенный в оперативной памяти ЭВМ-адресата. В результате переполнения буфера, инициированного передачей, адрес возврата в программу, вызвавшую программу приема сообщения, замещается на адрес самого буфера, где к моменту возврата уже находится текст вируса. Тем самым вирус получает управление и начинает функционировать на ЭВМ-адресате.

«Лазейки» , подобные описанной выше обусловленные особенностями реализации тех или иных функций в программном обеспечении, являются объективной предпосылкой для создания и внедрения репликаторов злоумышленниками.

Эффекты, вызываемые вирусами в процессе реализации ими целевых функций, принято делить на следующие группы:

— искажение информации в файлах либо в таблице размещения файлов (FAT-таблице), которое может привести к разрушению файловой системы в целом;

— имитация сбоев аппаратных средств;

— создание звуковых и визуальных эффектов, включая, например, отображение сообщений, вводящих оператора в заблуждение или затрудняющих его работу;

— инициирование ошибок в программах пользователей или операционной системе.

Приведенная выше классификация не может считаться полной, так как прогресс не стоит на месте, появляются всё новые и новые интеллектуальные устройства и соответственно вирусы, работающие на них, например уже появились вирусы поражающие мобильные телефоны.